Топ мошеннических схем в ритейле: как в него не попасть?

время публикации: 10:00 19 марта 2025 года

Визуал создан с использованием MidJourney

Помимо создания сайтов, выдающих себя за реальные бренды, для привлечения аудитории на них злоумышленники также создают поддельные аккаунты и публикации в социальных сетях и мессенджерах. Основные цели злоумышленников — перевод трафика из официальных каналов в мошеннические, с последующей кражей, как денежных ресурсов, так и персональных данных клиентов, включая платежные реквизиты.

Сегодня ритейлеры работают в условиях высокой цифровизации, когда технологии обеспечивают новые возможности расширения бизнеса, но вместе с тем создают дополнительные риски. Поэтому крайне важно понимать, какие схемы мошенничества наиболее распространены и как можно защититься от них.

1. Ловись Фиш большой и маленький – Фишинговые ресурсы

Фишинговые атаки – это поддельные сайты и электронные письма, стилизованные под известные бренды, которые побуждают пользователей вводить личные данные.

Цель фишинговых атак всегда одна — кража данных, учетных или банковских. А вот схемы бывают разнообразными:

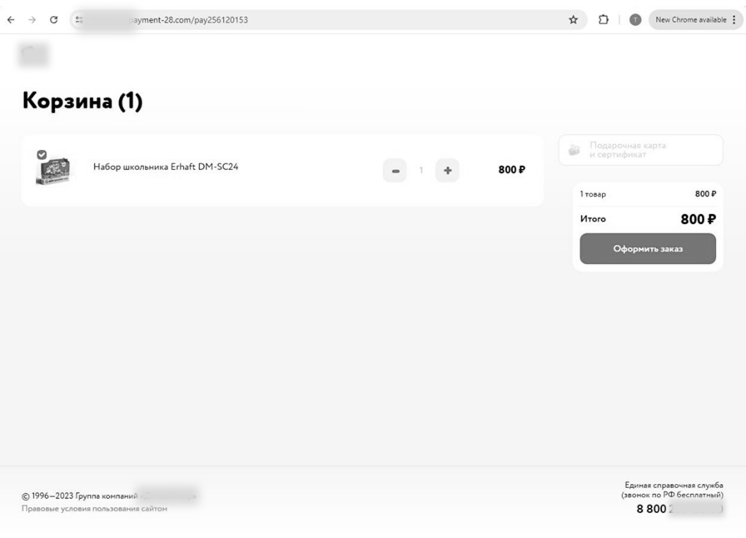

● Фишинговые сайты по оплате, получению и возврату денежных средств. Такие сайты чаще всего рассылаются мошенниками в личных сообщениях. Жертвам, которые оставили комментарий с жалобами на продукт в официальном канале маркетплейса пишет мошенник с предложением «вернуть денежные средства за товар». К сообщению прикладывается фишинговая ссылка, жертва переходит по ней, вбивает свои платежные данные, и дальше эти данные переходят злоумышленникам.

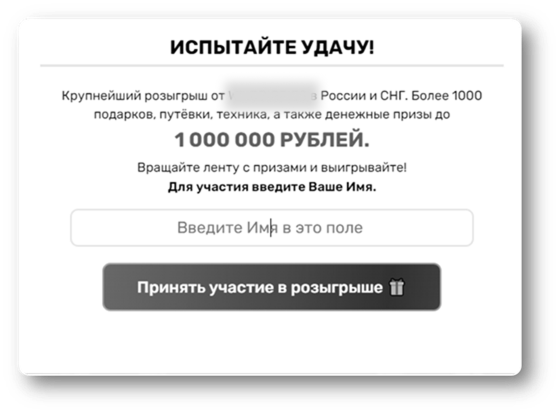

● Фейковые розыгрыши. Мошенники создают сайты с розыгрышами от имени популярных брендов, где посетителю предлагают открывать коробочки с призами. Обычно первые две попытки безуспешны, а на третий раз попадается денежный выигрыш. Чтобы его получить, необходимо оплатить конвертацию игровой валюты в деньги. При оплате данные жертвы похищаются и попадают в руки мошенников. Такие сайты с розыгрышами можно встретить в виде рекламы на других сайтах или в социальных сетях.

2. Купи два, заплати за три - Мошенничество с промокодами и скидками

Злоумышленники используют промокоды, добытые нелегальным путем, или манипулируют политиками возврата товаров.

Существуют разные способы распространения акционных предложений, например:

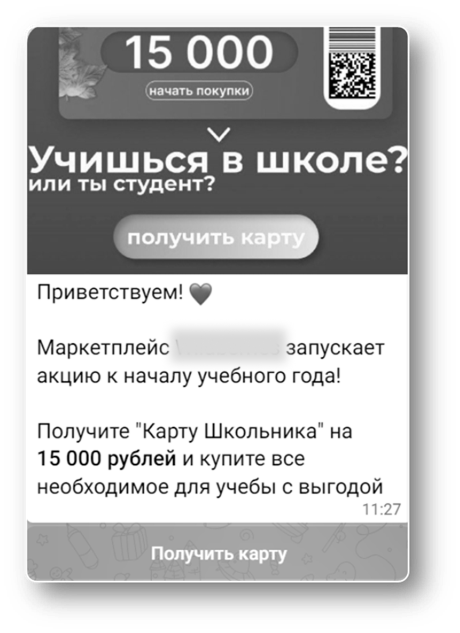

● В социальных сетях активно распространяется информация о заманчивых предложениях — промокодах и сертификатах, несанкционированных владельцем. В описании аккаунтов, распространяющих скидки и промокоды, как правило, размещается ссылка на мошеннический бот в Telegram, который обещает получение сертификатов и боксов.

Жертвы, взаимодействуя с ботом, сталкиваются с манипулятивными предложениями злоумышленника, который предлагает оформить заказ на сайте маркетплейса. Ссылка, предоставленная мошенником, полностью копирует легитимный ресурс и словесно схожа с официальным доменом. Однако, за маской узнаваемого адреса скрывается фишинговый ресурс. После оформления заказа и оплаты денежные средства жертв уводятся мошенниками.

● Также мошенники используют веб-сайты, где предлагают приобрести подарочную карту бренда в несколько раз дешевле ее номинала. Сайты используют официальную айдентику бренда и продвигают историю об эксклюзивности акции. После того как жертва оплачивает подарочную карту, ее деньги утекают мошенникам, а никакой подарочной карты взамен не отправляется.

● Мошенники создают поддельные акции от лица известных маркетплейсов, предлагая пользователям «выиграть» подарочные карты, скидки или ценные призы. Для участия жертве предлагают подписаться на сторонние Telegram-каналы, вступить в группы или поделиться ссылкой с друзьями, создавая эффект вирусного распространения. Часто условия «акции» требуют, чтобы жертва разослала сообщение определенному количеству контактов (например, 10 друзьям) или разместила ссылку у себя в соцсетях, тем самым самостоятельно продвигая мошеннический ресурс. На самом деле никакого подарка нет — схемы направлены на увеличение аудитории мошеннических каналов, которые затем продаются или используются для продвижения сомнительных товаров и услуг.

Читайте также: Основные киберугрозы для бизнеса: 5 способов потерять (и сохранить) данные компании

3. Мамонт не вымер - Схема «Мамонт»

Схема занимает особое место в нашем топ-листе в виду своей популярности и масштаба. Схема зародилась в 2019 году, и до сих пор не снижает обороты. На момент конца 2024 года в скам-группах, посвященных этой схеме насчитывается более 17 000 участников. По России в данной схеме используются 15 брендов в сфере электронной коммерции.

Цель этой схемы – похищение денежных средств.

Как работает «Мамонт»?

Пример:

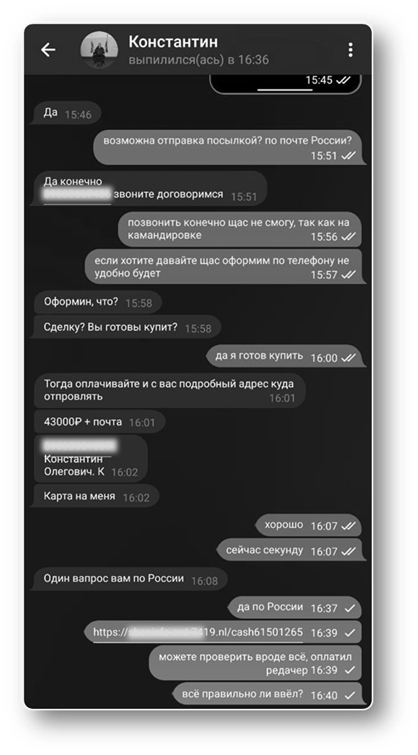

Все начинается с выбора жертвы на сайте досок объявлений. Объявления могут быть посвящены любой тематике — мебель, техника и так далее. Мошенник связывается с жертвой с предложением купить товар и настаивает перейти с площадки в мессенджер. Жертва и мошенник договариваются об оформлении заказа и затем мошенник отправляет жертве ссылку для «получения оплаты заказа». Ссылка может полностью копировать внешний вид платформы с объявлениями и сообщать, что жертве перевели деньги. Чтобы получить платеж, запрашиваются платежные данные банковской карты. На самом деле эта ссылка — фишинговая, она крадет реквизиты жертвы и, в некоторых случаях, может списать сумму с карты клиента.

Существует много вариаций схемы «Мамонт» — мошенники могут подделывать интернет-магазины, а также притворяться службой поддержки.

Мамонт работает и в обратную сторону тоже, мошенники могут не только покупать товар, но и продавать его.

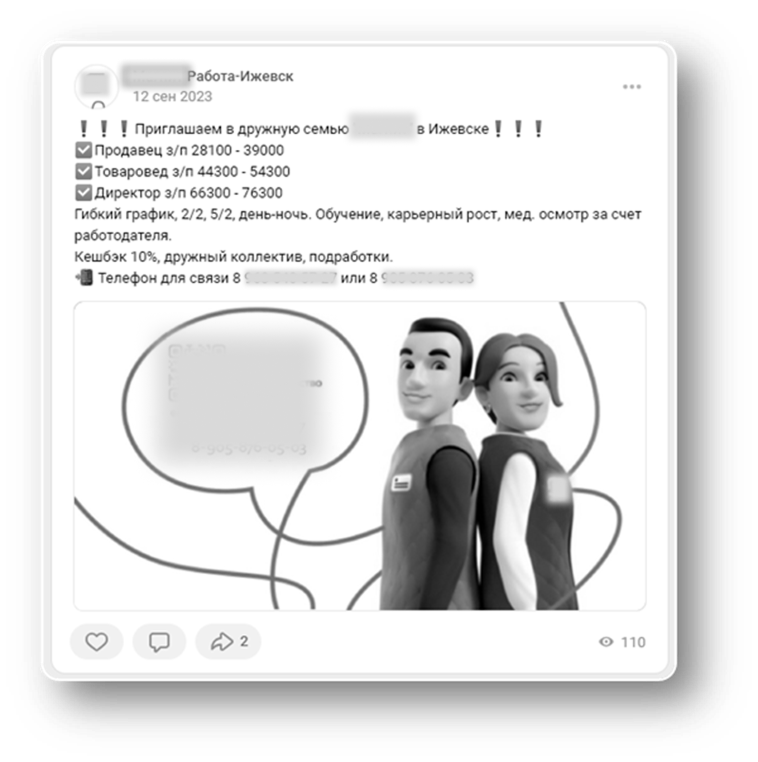

4. Работодатель мечты — Схемы с вакансиями

В данной схеме жертве предлагается быстрый и легкий онлайн-заработок в крупной ритейл-компании. Для этой схемы создаются мошеннические сайты, которые используют айдентику компании и выкладывают объявления о найме на работу.

Пример такой вакансии — просмотр товаров, написание комментариев, выкуп заказов. Также фейковые предложения о работе можно встретить в социальных сетях и мессенджерах. Мошенники выкладывают объявление о поиске сотрудников или рассылают сообщение с вакансией в популярных мессенджерах. Цель таких схем — получение персональных данных или получение «комиссии» для вывода «заработной платы».

5.Секретный бонус: вирус в подарок! - Схемы с вредоносным ПО

В России в данной схеме используются самые крупные бренды в сфере электронной коммерции. Задача мошенника в ней — привлечь жертву к скачиванию вирусного приложения, которое перехватывает СМС, что в совокупности с получением доступа к номеру карты, позволяет списывать денежные средства со счета жертвы без ее ведома. Приложения с ВПО можно найти, как в официальных магазинах приложений, так и в «серых».

Также мошенники создают поддельные вебсайты с копиями интернет-магазинов. При оформлении заказа в таком магазине, жертве приходит сообщение с подтверждением заказа и просьбой установить вирусное приложение для отслеживания посылки. Мошенник скидывает ссылку на вирусное приложение, жертва его скачивает, открывает, вводит свои данные, включая банковские, и злоумышленник получает возможность списывать денежные средства с карты жертвы.

В эпоху big data мошеннические схемы эволюционируют, а финансовые и репутационные потери компаний становятся все значительнее. Клиенты начинают больше ценить компании, которые о них заботятся.

Кибербезопасность — ответственность не только IT-отдела, но и всех сотрудников компании. Чем раньше бизнес начнет применять современные защитные меры, тем меньше будет угроз для клиентов и финансовой стабильности.

Эксперты по кибербезопасности F6 Digital Risk Protection отмечают, что ритейл является одной из наиболее уязвимых отраслей для онлайн-мошенничества. Почему так? В сфере торговли есть все самое привлекательное для мошенников — большой денежный оборот, огромное количество персональных данных клиентов, растущее количество брендов, которых можно имитировать, и разнообразие платформ для размещения мошеннических ресурсов.

В 2024 году количество мошеннических ресурсов увеличилось на 20.7% по сравнению с 2023 годом. Такой рост обусловлен продолжающимся развитием партнерских программ* (*Партнерские программы - это схема распространения мошенничества, при которой злоумышленники привлекают новых участников (партнёров) для продвижения своих афер в обмен на вознаграждение. Этот механизм позволяет мошенникам масштабировать атаки и привлекать всё больше жертв) и крупных мошеннических схем, состоящих из сотен, в некоторых случаях тысяч, участников. Помимо создания сайтов, выдающих себя за реальные бренды, для привлечения аудитории на них злоумышленники также создают поддельные аккаунты и публикации в социальных сетях и мессенджерах. Основные цели злоумышленников — перевод трафика из официальных каналов в мошеннические, с последующей кражей, как денежных ресурсов, так и персональных данных клиентов, включая платежные реквизиты.

Сегодня ритейлеры работают в условиях высокой цифровизации, когда технологии обеспечивают новые возможности расширения бизнеса, но вместе с тем создают дополнительные риски. Поэтому крайне важно понимать, какие схемы мошенничества наиболее распространены и как можно защититься от них.

Топ-мошеннических схем:

1. Ловись Фиш большой и маленький – Фишинговые ресурсы

Фишинговые атаки – это поддельные сайты и электронные письма, стилизованные под известные бренды, которые побуждают пользователей вводить личные данные.

| На 33.7 % | На 20.7% |

| Увеличилось количество фишинговых ресурсов в 2024 году по сравнению с 2023 годом | Увеличилось количество мошеннических ресурсов в 2024 году по сравнению с 2023 годом |

Цель фишинговых атак всегда одна — кража данных, учетных или банковских. А вот схемы бывают разнообразными:

● Фишинговые сайты по оплате, получению и возврату денежных средств. Такие сайты чаще всего рассылаются мошенниками в личных сообщениях. Жертвам, которые оставили комментарий с жалобами на продукт в официальном канале маркетплейса пишет мошенник с предложением «вернуть денежные средства за товар». К сообщению прикладывается фишинговая ссылка, жертва переходит по ней, вбивает свои платежные данные, и дальше эти данные переходят злоумышленникам.

● Фейковые розыгрыши. Мошенники создают сайты с розыгрышами от имени популярных брендов, где посетителю предлагают открывать коробочки с призами. Обычно первые две попытки безуспешны, а на третий раз попадается денежный выигрыш. Чтобы его получить, необходимо оплатить конвертацию игровой валюты в деньги. При оплате данные жертвы похищаются и попадают в руки мошенников. Такие сайты с розыгрышами можно встретить в виде рекламы на других сайтах или в социальных сетях.

2. Купи два, заплати за три - Мошенничество с промокодами и скидками

Злоумышленники используют промокоды, добытые нелегальным путем, или манипулируют политиками возврата товаров.

Существуют разные способы распространения акционных предложений, например:

● В социальных сетях активно распространяется информация о заманчивых предложениях — промокодах и сертификатах, несанкционированных владельцем. В описании аккаунтов, распространяющих скидки и промокоды, как правило, размещается ссылка на мошеннический бот в Telegram, который обещает получение сертификатов и боксов.

Жертвы, взаимодействуя с ботом, сталкиваются с манипулятивными предложениями злоумышленника, который предлагает оформить заказ на сайте маркетплейса. Ссылка, предоставленная мошенником, полностью копирует легитимный ресурс и словесно схожа с официальным доменом. Однако, за маской узнаваемого адреса скрывается фишинговый ресурс. После оформления заказа и оплаты денежные средства жертв уводятся мошенниками.

● Также мошенники используют веб-сайты, где предлагают приобрести подарочную карту бренда в несколько раз дешевле ее номинала. Сайты используют официальную айдентику бренда и продвигают историю об эксклюзивности акции. После того как жертва оплачивает подарочную карту, ее деньги утекают мошенникам, а никакой подарочной карты взамен не отправляется.

● Мошенники создают поддельные акции от лица известных маркетплейсов, предлагая пользователям «выиграть» подарочные карты, скидки или ценные призы. Для участия жертве предлагают подписаться на сторонние Telegram-каналы, вступить в группы или поделиться ссылкой с друзьями, создавая эффект вирусного распространения. Часто условия «акции» требуют, чтобы жертва разослала сообщение определенному количеству контактов (например, 10 друзьям) или разместила ссылку у себя в соцсетях, тем самым самостоятельно продвигая мошеннический ресурс. На самом деле никакого подарка нет — схемы направлены на увеличение аудитории мошеннических каналов, которые затем продаются или используются для продвижения сомнительных товаров и услуг.

Читайте также: Основные киберугрозы для бизнеса: 5 способов потерять (и сохранить) данные компании

3. Мамонт не вымер - Схема «Мамонт»

Схема занимает особое место в нашем топ-листе в виду своей популярности и масштаба. Схема зародилась в 2019 году, и до сих пор не снижает обороты. На момент конца 2024 года в скам-группах, посвященных этой схеме насчитывается более 17 000 участников. По России в данной схеме используются 15 брендов в сфере электронной коммерции.

Цель этой схемы – похищение денежных средств.

Как работает «Мамонт»?

Пример:

Все начинается с выбора жертвы на сайте досок объявлений. Объявления могут быть посвящены любой тематике — мебель, техника и так далее. Мошенник связывается с жертвой с предложением купить товар и настаивает перейти с площадки в мессенджер. Жертва и мошенник договариваются об оформлении заказа и затем мошенник отправляет жертве ссылку для «получения оплаты заказа». Ссылка может полностью копировать внешний вид платформы с объявлениями и сообщать, что жертве перевели деньги. Чтобы получить платеж, запрашиваются платежные данные банковской карты. На самом деле эта ссылка — фишинговая, она крадет реквизиты жертвы и, в некоторых случаях, может списать сумму с карты клиента.

Существует много вариаций схемы «Мамонт» — мошенники могут подделывать интернет-магазины, а также притворяться службой поддержки.

Мамонт работает и в обратную сторону тоже, мошенники могут не только покупать товар, но и продавать его.

4. Работодатель мечты — Схемы с вакансиями

В данной схеме жертве предлагается быстрый и легкий онлайн-заработок в крупной ритейл-компании. Для этой схемы создаются мошеннические сайты, которые используют айдентику компании и выкладывают объявления о найме на работу.

Пример такой вакансии — просмотр товаров, написание комментариев, выкуп заказов. Также фейковые предложения о работе можно встретить в социальных сетях и мессенджерах. Мошенники выкладывают объявление о поиске сотрудников или рассылают сообщение с вакансией в популярных мессенджерах. Цель таких схем — получение персональных данных или получение «комиссии» для вывода «заработной платы».

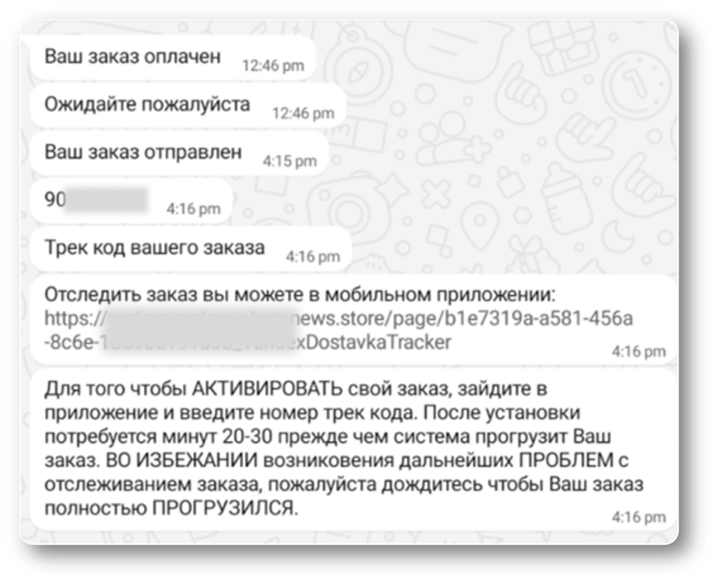

5.Секретный бонус: вирус в подарок! - Схемы с вредоносным ПО

В России в данной схеме используются самые крупные бренды в сфере электронной коммерции. Задача мошенника в ней — привлечь жертву к скачиванию вирусного приложения, которое перехватывает СМС, что в совокупности с получением доступа к номеру карты, позволяет списывать денежные средства со счета жертвы без ее ведома. Приложения с ВПО можно найти, как в официальных магазинах приложений, так и в «серых».

Также мошенники создают поддельные вебсайты с копиями интернет-магазинов. При оформлении заказа в таком магазине, жертве приходит сообщение с подтверждением заказа и просьбой установить вирусное приложение для отслеживания посылки. Мошенник скидывает ссылку на вирусное приложение, жертва его скачивает, открывает, вводит свои данные, включая банковские, и злоумышленник получает возможность списывать денежные средства с карты жертвы.

В эпоху big data мошеннические схемы эволюционируют, а финансовые и репутационные потери компаний становятся все значительнее. Клиенты начинают больше ценить компании, которые о них заботятся.

Кибербезопасность — ответственность не только IT-отдела, но и всех сотрудников компании. Чем раньше бизнес начнет применять современные защитные меры, тем меньше будет угроз для клиентов и финансовой стабильности.

Решение — F6 Digital Risk Protection. Этот комплексный продукт для защиты от цифровых угроз, таких как онлайн-мошенничество, фишинг и неправомерное использование товарного знака. DRP отслеживает появление мошеннических ресурсов от лица вашего бренда, чтобы вы могли оперативно реагировать и предотвращать риски.

Не дайте мошенникам шанса — защитите свой бизнес и клиентов уже сегодня с Digital Risk Protection!

Реклама АО "БУДУЩЕЕ", ИНН 9709109340

erid: F7NfYUJCUneRHUdcsiYp

0

Последние новости

Самое популярное

-

Digital Signage: как цифровые POS улучшают контакт с покупателями и повышают узн...

Digital Signage: как цифровые POS улучшают контакт с покупателями и повышают узн...

-

Маршрут построен: как развивать объект коммерческой недвижимости с помощью эконо...

Маршрут построен: как развивать объект коммерческой недвижимости с помощью эконо...

-

От чат-ботов к системным ассистентам: почему ИИ в ритейле не работает на полную ...

От чат-ботов к системным ассистентам: почему ИИ в ритейле не работает на полную ...

-

Как ресторану поднять выручку в сложные времена – стратегии от собственника сети...

Как ресторану поднять выручку в сложные времена – стратегии от собственника сети...

-

Гарантированный доход на «Яндекс Маркете»: как новая модель снижает риски продав...

Гарантированный доход на «Яндекс Маркете»: как новая модель снижает риски продав...